Trace numérique

Le terme trace numérique est utilisé dans les domaines de la sécurité, de l'informatique légale et des systèmes d'information.

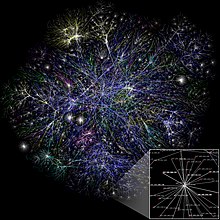

Il désigne les informations qu'un dispositif numérique enregistre sur l'activité ou l'identité de ses utilisateurs au moyen de traceurs tels que les cookies[1], soit automatiquement, soit par le biais d'un dépôt intentionnel. Moteurs de recherche, blogs, sites de réseautage social, sites de commerce électronique, mais aussi cartes à puce, titres de transport, téléphones mobiles : tous les systèmes qui requièrent une identification ou une interaction sont susceptibles de capter des informations sur l'utilisateur – parcours, requêtes, préférences, achats, connexions, évaluations, coordonnées.

Les traces ne sont pas des messages, mais des données (en général des fichiers de log) [2]. Prises isolément, elles n'ont guère de sens. Mais regroupées, traitées et combinées dans d'importantes bases de données, elles peuvent révéler des informations significatives, stratégiques ou sensibles.

La notion de traçabilité numérique est de plus en plus présente dans nos sociétés, cela est dû au contexte actuel des Big data, toute information (data) est enregistrée et stockée par défaut.

Les traces numériques peuvent en particulier être utilisées pour profiler les personnes, par extraction automatique d'un profil à partir de l'observation de leurs comportements. Ce profilage peut servir ensuite à faire du ciblage comportemental, très utile au marketing sur le web.

Utilisation des traces et des données modifier

Collecte des traces modifier

Les données sont collectées de différentes manières : par le biais des réseaux sociaux (Instagram, Facebook, Snapchat), des recherches internet, des connexions bluetooth, des cartes de fidélités, des caméras de surveillance vidéo, des GPS, des appareils numériques connectés comme les téléphones portables et tous les comptes en ligne[3], des cookies. [style à revoir] Par exemple les données concernant les trajets effectués par Uber sont gardés en mémoire comme la date, le chauffeur, le trajet grâce à la géolocalisation et le montant de la course. Facebook peut par exemple déterminer la préférence sexuelle, l'apparence physique, les centres d’intérêt, le Q.I, l'origine et la couleur de peau, la religion, le sexe, les opinions politiques d'une personne.

Utilisation des données modifier

Lorsque des recherches, des photographies, des commentaires sont effectués sur internet, ces données laissent des traces qui sont collectées à différentes fins. Une publicité peut par exemple contenir un pisteur qui permet de déterminer votre position.

Les données récoltées sur les habitudes sont une source d'informations conséquente pour les commerçants qui peuvent adresser leurs publicités à des publics précis. Ces données ne sont pas obtenues seulement par Internet. Elles peuvent aussi être collectées à l'insu des individus dans leur vie quotidienne. Elles sont ensuite rassemblées dans des listes de fichage, qui sont souvent vendues à d'autres commerçants, qui revendent à leur tour ces données à d'autres. Aussi, les géants d'Internet utilisent ces informations pour permettre à d'autres sociétés de soumettre les publicités adaptées à la personnalité et aux envie de chacun.

Dans le domaine de la recherche en sciences sociales, l'utilisation des traces numériques a été debattue parce que les traces numériques peuvent être considérées comme des indicateurs de pratiques sociales, utilisables en recherche, ou comme de la documentation, qui a été traitée et non refletent directement le comportement social[4]. Une concession mutuelle a également été observé entre l'accès plus facile et le potentiel de réduction des coûts de recherche et l'incapacité de garantir l'anonymisation complète des données numériques[4].

De plus, pour des raisons politiques, les données peuvent être récupérées dans le but d'influencer les électeurs lors de différentes élections. Ce fût par exemple le cas lors de l'affaire Cambridge Analytica qui influença le résultat de l'élection de Donald Trump en 2016. Dans le domaine professionnel le patron d'une entreprise peut avoir accès à la vie privée de son candidat, si celui-ci ne protège pas son identité numérique, en inscrivant son nom dans un moteur de recherche.

Réglementation de l'usage des traces modifier

Vie privée et vie publique modifier

L'article 12 de la Déclaration universelle des droits de l'homme distingue vie privée et vie publique. Cet article donne à tous les citoyens un droit à la protection contre une atteinte éventuelle de leur vie privée. L'article 12 précise que : « Nul ne sera l'objet d'immixtions arbitraires dans sa vie privée, sa famille, son domicile ou sa correspondance, ni d'atteintes à son honneur et à sa réputation. Toute personne a droit à la protection de la loi contre de telles immixtions ou de telles atteintes ». Toutefois, à l’heure de la collecte des traces numériques, l’intimité des individus peut être mise en danger par d’éventuelles fuites des traces[3].

Règlement général sur la protection des données (RGPD) modifier

La Commission nationale de l’informatique et des libertés (CNIL), doit être avertie en cas de violation de données personnelles d’après le règlement général sur la protection des données (RGPD). Les personnes concernées doivent aussi être informées de toute violation de données par le moyen d’un mail ou d’une notification de la part de l’entreprise qui traite ces données. Toutes les entreprises qui ne respectent pas le RGPD s’exposent à des sanctions comme un simple avertissement ou dans les cas plus graves une amende pouvant aller jusqu’à 20 000 000 euros. Concernant les entreprises dépassant 500 millions d'euros de chiffre d'affaires cette amende peut atteindre 4 % du chiffre d’affaires annuel. Le RGPD garantit la protection des droits des utilisateurs par la création d’un Comité européen de protection des données. Ce comité est chargé de l’interprétation de la réglementation pour la protection des données. Le RGPD donne le droit aux personnes concernées d’accéder à leurs données (Art. 15[5]), le droit de les rectifier (Art. 16[6]), le droit à l’oubli (Art.17[7]), le droit à la limitation du traitement (Art. 18[8]) le droit à la portabilité (Art. 20[9]) et le droit d'opposition (Art. 21[10]). Ainsi, l’utilisateur peut notamment transférer ses données d’un opérateur à un autre. Le RGPD[11] ne reprend pas entièrement les mesures prises par la Loi informatique et libertés du . Même si c'est mieux que rien cette norme est partiellement appliquée car d'un coté les entreprises ne veulent pas prendre la peine de l'appliquer et de l'autre la CNIL manque d'effectif et de moyens pour contrôler toutes les entreprises françaises.

Risques modifier

Internet est un moyen de communication et d'expression directe. Les réseaux sociaux ont récemment amplifié cette caractéristique. Or, chaque action effectuée sur la toile est à l'origine de la création de données, systématiquement enregistrées et potentiellement analysables. Ainsi, les données cumulées sur Internet peuvent être une source d'information, dans le cadre de marketing. On parlera alors de "data mining" (Exploration de données). De même, les entreprises, services de police ou autres peuvent également mettre à profit l'analyse de données personnelles[12]. Ainsi, les risques associés aux traces numériques sont relatifs à l'utilisation des données personnelles des personnes à leur insu[13], et à l'atteinte à leur vie privée. En effet, du fait de l'utilisation des outils numériques, "chaque citoyen est aujourd’hui traçable par les données qu’il laisse, ou que d’autres laissent sur lui"[14]. En particulier des traces peuvent conduire à des dangers tels que : l'intrusion dans la vie privée ; l'exploitation et le détournement des données ; les atteintes à la liberté[15]. La police a même utilisé l'intelligence artificielle dans une ville américaine pour prédire les zones de délinquances, ce qui fait que les mêmes personnes étaient toujours arrêtées. Il est impossible de savoir si l'Etat revend nos données aux entreprises. Le site https://www.privacytools.io/ permet par exemple de trouver des alternatives aux GAFAM et à la surveillance de masse.

Dans les pays démocratiques modifier

Les risques encourus par les citoyens, au sein des pays démocratiques en cas de vol des données personnelles, résident d’abord dans l’exploitation abusive des données ou dans la perte de ces données[16]. Actuellement, il n’existe pas de loi spécifiant qu’il est nécessaire d’informer l’utilisateur en cas de vol ou de perte de ses données. Par ailleurs, l’identité numérique de l’utilisateur ne se trouve plus protégée si ses données se trouvent exploitées[3].

Dans les pays non démocratiques modifier

En Chine 2,75 millions de caméras et 26 8000 systèmes d'alarmes et de surveillance ont été installés dans les lieux publics comme le déclare le Ministère de la Sécurité Publique. Ce programme vise à « défendre l’intérêt du citoyen et à améliorer le taux de résolution des affaires criminelles »[17] En France, les choses commencent à prendre cette tournure. En effet des caméras et antennes 4G Huawei se trouvent en France [1].

À partir des données collectées, l'Etat accorde aux citoyens un capital de points qui consiste à attribuer une note aux individus en fonction de leur comportement quotidien dans les lieux publics notamment. Grâce à ce capital de points les citoyens peuvent perdre ou acquérir certains droits[18].

Protection modifier

Réseaux superposés modifier

Les traces numériques deviennent inexploitables par l'utilisation de réseaux overlay (réseaux superposés) qui permettent d'anonymiser l'auteur, le destinataire et le contenu des échanges d'information (exemples : Tor, I2P, Freenet) associés à de la cryptographie qui permet de dissimuler la nature des données échangées.

modifier

D'autres moyens de limitation des traces numériques sont apparus dans certains navigateurs Web, comme brave.

La trace numérique, une trace comme une autre ? modifier

Certains chercheurs s’attachent à situer la production, l’usage et l’interprétation des traces numériques dans leurs analogies et différences avec d’autres catégories de traces. Bien qu’ils s’accordent sur la matérialité d’une inscription numérique, ils s’interrogent sur ce qui conduit à lui donner le statut de « trace » et sur la nature de la trace en question. Ils proposent de repérer la façon dont les algorithmes orientent notre regard. Ils proposent de « retracer », pas à pas, la façon dont les informaticiens organisent l’assemblage de données et les calculs. Celui qui suit le chemin proposé comprend pourquoi la construction des algorithmes induit un certain regard sur le monde. En ce qui concerne l’impact du numérique sur les procédures de recrutement, ils invitent à ne pas prendre les résultats fournis par le profilage algorithmique des individus pour autre chose que ce qu’ils sont : non pas la réalité des individus mais une certaine représentation des individus. Puis, ils invitent l’interprète du résultat des profilages numériques à une action réflexive sur leur conception de l’humain [19],[20].

Notes et références modifier

- Cookies (tiers), traceurs, fingerprint et compagnie : comment ça marche ?, David Legrand, Next INpact, 11 janvier 2018.

- Louise Merzeau, "Présence numérique : du symbolique à la trace", MEI, no 29, 20909.

- « Parcours EMI | Vos traces... », sur emi.re (consulté le ).

- Julien Rossi et Jean-Édouard Bigot, « Traces numériques et recherche scientifique au prisme du droit des données personnelles », Les Enjeux de l'information et de la communication, vol. N° 19/2, no 2, , p. 161 (ISSN 1778-4239, DOI 10.3917/enic.025.0161, lire en ligne, consulté le )

- « RGPD - Article 15 - Droit d'accès », sur colibri-dpo.com (consulté le )

- « RGPD - Article 16 - Droit de rectification », sur colibri-dpo.com (consulté le )

- « RGPD - Article 17 - Droit à l'oubli », sur colibri-dpo.com (consulté le )

- « RGPD - Article 18 - Droit à la limitation du traitement », sur colibri-dpo.com (consulté le )

- « RGPD - Article 20 - Droit à la portabilité », sur colibri-dpo.com (consulté le )

- « RGPD - Article 21 - Droit d'opposition », sur colibri-dpo.com (consulté le )

- « Parcours EMI | Le RGPD... », sur emi.re (consulté le )

- Antoinette Rouvroy Les internautes peuvent-ils échapper à l’espionnage ?

- Bruno Latour (2007), Beware your imagination leaves digital traces, Times Higher Literary Supplement, 6th April 2007

- Merzeau Louise et Arnaud Michel (2009), Traçabilité et réseaux , HERMÈS:53, (ISBN 978-2-271-06836-1)

- Présence numérique et traçabilité, Fiche d’information sur la traçabilité, 20e semaine de la presse et des médias dans l’école © clemi 2009, pages: 46-47

- « Pourquoi contrôler mes données ? », sur controle-tes-donnees.net (consulté le )

- « Cybercontrôle en Chine : l’omni-surveillance à l’ère du numérique », sur La Revue des Médias (consulté le )

- « En Chine, le « crédit social » des citoyens fait passer les devoirs avant les droits », Le Monde.fr, (lire en ligne, consulté le )

- Béatrice Galinon-Mélénec, Sami Zlitni (dir.), Traces numériques. De la production à l’interprétation, coll. « L'Homme trace », tome 2, CNRS éditions, Paris, 2013, 274 p.

- Mille A. (dir.), De la trace à la connaissance à l’ère du Web, Intellectica 2013/1, n. 59, lire en ligne

Annexes modifier

Bibliographie modifier

- Collomb Cléo (2016) Un concept technologique de trace numérique ; Thèse de doctorat en philosophie de l’Université de technologie de Compiègne et de l’Université libre de Bruxelles, soutenue le . (Laboratoire COSTECH « Connaissance, Organisation et Systèmes Techniques », EA 2223 et PHI – Centre de recherche en philosophie École doctorale 71 « Sciences pour l’ingénieur », spécialité « Technologies cognitives, management de l’innovation et systèmes complexes »)